La informática perimetral está transformando la forma en que se manejan, procesan y entregan los datos desde millones de dispositivos en todo el mundo. El crecimiento explosivo de los dispositivos conectados a Internet, el IoT, junto con las nuevas aplicaciones que requieren potencia de cómputo en tiempo real, continúa impulsando los sistemas de computación perimetral.

Las tecnologías de red más rápidas, como la tecnología inalámbrica 5G, están permitiendo que los sistemas informáticos de vanguardia aceleren la creación o el soporte de aplicaciones en tiempo real, como el procesamiento y análisis de video, los automóviles autónomos, la inteligencia artificial y la robótica, por nombrar algunos. pocos.

Si bien los primeros objetivos de la informática perimetral eran abordar los costos del ancho de banda para los datos que viajan largas distancias debido al crecimiento de los datos generados por IoT, el aumento de las aplicaciones en tiempo real que necesitan procesamiento en el perímetro está impulsando la tecnología.

¿Qué es la computación perimetral?

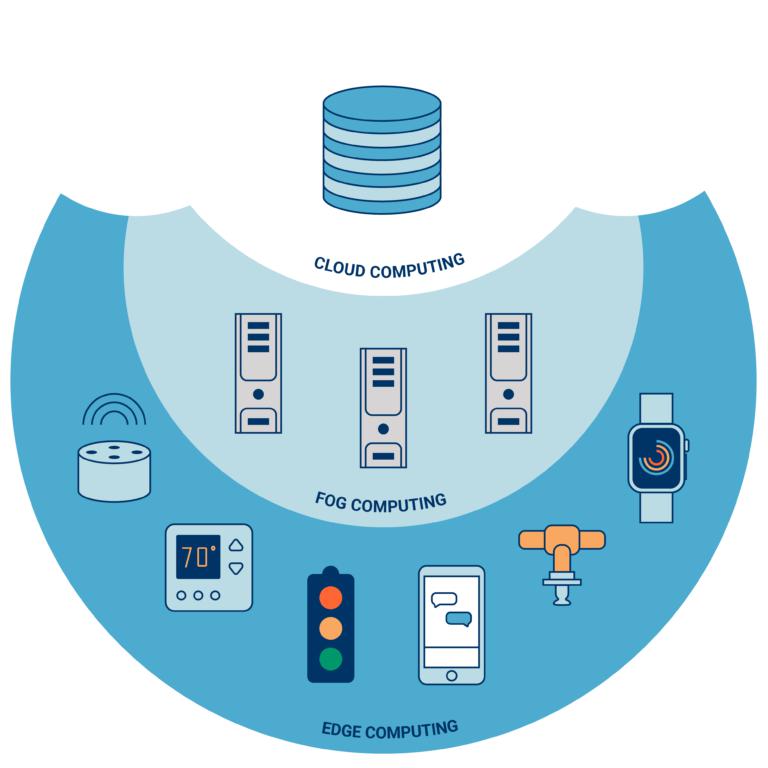

Gartner define la computación perimetral como "una parte de una topología informática distribuida en la que el procesamiento de la información se ubica cerca del perímetro, donde las cosas y las personas producen o consumen esa información".

En su nivel básico, la informática perimetral acerca la computación y el almacenamiento de datos a los dispositivos donde se recopilan, en lugar de depender de una ubicación central que puede estar a miles de kilómetros de distancia. Esto se hace para que los datos, especialmente los datos en tiempo real, no sufran problemas de latencia que puedan afectar el rendimiento de una aplicación. Además, las empresas pueden ahorrar dinero al realizar el procesamiento localmente, lo que reduce la cantidad de datos que deben procesarse en una ubicación centralizada o basada en la nube.

La computación perimetral se desarrolló debido al crecimiento exponencial de los dispositivos IoT, que se conectan a Internet para recibir información de la nube o devolver datos a la nube. Y muchos dispositivos IoT generan enormes cantidades de datos durante el curso de sus operaciones.

Piense en los dispositivos que supervisan los equipos de fabricación en una planta de producción o en una cámara de video conectada a Internet que envía imágenes en vivo desde una oficina remota. Si bien un solo dispositivo que produce datos puede transmitirlos a través de una red con bastante facilidad, surgen problemas cuando aumenta la cantidad de dispositivos que transmiten datos al mismo tiempo. En lugar de que una cámara de video transmita imágenes en vivo, multiplíquelo por cientos o miles de dispositivos. No solo la calidad se verá afectada debido a la latencia, sino que los costos en ancho de banda pueden ser tremendos.

El hardware y los servicios de Edge Computing ayudan a resolver este problema al ser una fuente local de procesamiento y almacenamiento para muchos de estos sistemas. Una puerta de enlace de borde, por ejemplo, puede procesar datos desde un dispositivo de borde y luego enviar solo los datos relevantes a través de la nube, lo que reduce las necesidades de ancho de banda. O puede enviar datos de regreso al dispositivo de borde en el caso de necesidades de aplicaciones en tiempo real. (Ver también: Las puertas de enlace Edge son habilitadores de IoT resistentes y flexibles)

Estos dispositivos perimetrales pueden incluir muchas cosas diferentes, como un sensor IoT, la computadora portátil de un empleado, su último teléfono inteligente, la cámara de seguridad o incluso el horno de microondas conectado a Internet en la sala de descanso de la oficina. Las puertas de enlace perimetrales en sí mismas se consideran dispositivos perimetrales dentro de una infraestructura informática perimetral.

Casos de uso de Edge Computing

Hay tantos casos de uso de Edge diferentes como usuarios (el arreglo de cada uno será diferente), pero varias industrias han estado particularmente a la vanguardia de Edge Computing. Los fabricantes y la industria pesada utilizan hardware de última generación como habilitador de aplicaciones que no toleran los retrasos, manteniendo la potencia de procesamiento para cosas como la coordinación automatizada de maquinaria pesada en una planta de producción cerca de donde se necesita. El borde también proporciona una forma para que esas empresas integren aplicaciones de IoT como el mantenimiento predictivo cerca de las máquinas. Del mismo modo, los usuarios agrícolas pueden usar la computación perimetral como una capa de recopilación de datos de una amplia gama de dispositivos conectados, incluidos sensores de suelo y temperatura, cosechadoras y tractores, y más. (Lea más sobre IoT en la granja: Drones y sensores para mejores rendimientos)

El hardware requerido para diferentes tipos de implementación diferirá sustancialmente. Los usuarios industriales, por ejemplo, darán prioridad a la confiabilidad y la baja latencia, y requerirán nodos de borde reforzados que puedan operar en el entorno hostil de una fábrica y enlaces de comunicación dedicados (5G privado, redes Wi-Fi dedicadas o incluso conexiones por cable). ) para lograr sus objetivos. Los usuarios de agricultura conectada, por el contrario, seguirán necesitando un dispositivo de borde resistente para hacer frente a la implementación al aire libre, pero la pieza de conectividad podría verse bastante diferente: la baja latencia podría seguir siendo un requisito para coordinar el movimiento de equipos pesados, pero es probable que los sensores ambientales para tener un rango más alto y requisitos de datos más bajos: una conexión LP-WAN, Sigfox o similar podría ser la mejor opción allí.

Otros casos de uso presentan desafíos completamente diferentes. Los minoristas pueden usar los nodos perimetrales como una cámara de compensación en la tienda para una serie de funciones diferentes, vinculando los datos del punto de venta con promociones específicas, rastreando el tráfico peatonal y más para una aplicación de administración de tienda unificada. La pieza de conectividad aquí podría ser simple (Wi-Fi interno para cada dispositivo) o más compleja, con Bluetooth u otra conectividad de bajo consumo que dé servicio a los servicios promocionales y de seguimiento del tráfico, y Wi-Fi reservado para el punto de venta y el autoservicio. -verificar.

Equipo perimetral

La arquitectura física del perímetro puede ser complicada, pero la idea básica es que los dispositivos cliente se conecten a un módulo perimetral cercano para un procesamiento más receptivo y operaciones más fluidas. La terminología varía, por lo que escuchará los módulos llamados servidores perimetrales y "puertas de enlace perimetrales", entre otros.

Opciones de bricolaje y servicio

La forma en que se compra e implementa un sistema perimetral también puede variar ampliamente. En un extremo del espectro, una empresa podría querer manejar gran parte del proceso por su parte. Esto implicaría seleccionar dispositivos de borde, probablemente de un proveedor de hardware como Dell, HPE o IBM, diseñar una red que sea adecuada a las necesidades del caso de uso y comprar software de gestión y análisis capaz de hacer lo que sea necesario. Eso es mucho trabajo y requeriría una cantidad considerable de experiencia interna en el lado de TI, pero aún podría ser una opción atractiva para una gran organización que desea una implementación de borde totalmente personalizada.

En el otro extremo del espectro, los proveedores en verticales particulares comercializan cada vez más los servicios de vanguardia que administran. Una organización que quiera tomar esta opción puede simplemente pedirle a un proveedor que instale su propio equipo, software y redes y pague una tarifa regular por uso y mantenimiento. Las ofertas de IIoT de empresas como GE y Siemens entran en esta categoría. Esto tiene la ventaja de ser fácil y relativamente libre de dolores de cabeza en términos de implementación, pero es posible que los servicios altamente administrados como este no estén disponibles para todos los casos de uso.

Beneficios

Para muchas empresas, el ahorro de costos por sí solo puede ser un impulsor para implementar la informática perimetral. Las empresas que inicialmente adoptaron la nube para muchas de sus aplicaciones pueden haber descubierto que los costos en ancho de banda eran más altos de lo esperado y están buscando una alternativa menos costosa. La computación perimetral podría encajar.

Sin embargo, cada vez más, el mayor beneficio de la informática perimetral es la capacidad de procesar y almacenar datos más rápido, lo que permite aplicaciones en tiempo real más eficientes que son fundamentales para las empresas. Antes de la computación perimetral, un teléfono inteligente que escanee la cara de una persona en busca de reconocimiento facial necesitaría ejecutar el algoritmo de reconocimiento facial a través de un servicio basado en la nube, lo que llevaría mucho tiempo procesar. Con un modelo de computación perimetral, el algoritmo podría ejecutarse localmente en un servidor o puerta de enlace perimetral, o incluso en el propio teléfono inteligente, dado el poder cada vez mayor de los teléfonos inteligentes. Las aplicaciones como la realidad virtual y aumentada, los automóviles autónomos, las ciudades inteligentes e incluso los sistemas de automatización de edificios requieren un procesamiento y una respuesta rápidos.

"La informática perimetral ha evolucionado significativamente desde los días de TI aislada en ubicaciones ROBO [sucursales de oficinas remotas]", dice Kuba Stolarski, director de investigación de IDC, en el "Pronóstico mundial de infraestructura perimetral (informática y almacenamiento), 2019 -Informe 2023”. “Con una interconectividad mejorada que permite un mejor acceso perimetral a más aplicaciones principales, y con nuevos casos de uso comercial específicos de la industria y de IoT, la infraestructura perimetral está preparada para ser uno de los principales motores de crecimiento en el mercado de servidores y almacenamiento durante la próxima década y más allá. ”

Empresas como Nvidia han reconocido la necesidad de más procesamiento en el perímetro, razón por la cual estamos viendo nuevos módulos de sistema que incluyen funciones de inteligencia artificial integradas. El último módulo Jetson Xavier NX de la compañía, por ejemplo, es más pequeño que una tarjeta de crédito y puede integrarse en dispositivos como drones, robots y dispositivos médicos. Los algoritmos de IA requieren grandes cantidades de potencia de procesamiento, razón por la cual la mayoría de ellos se ejecutan a través de servicios en la nube. El crecimiento de conjuntos de chips de IA que pueden manejar el procesamiento en el borde permitirá mejores respuestas en tiempo real dentro de las aplicaciones que necesitan computación instantánea.

Privacidad y seguridad

Desde el punto de vista de la seguridad, los datos en el borde pueden ser problemáticos, especialmente cuando los manejan diferentes dispositivos que pueden no ser tan seguros como los sistemas centralizados o basados en la nube. A medida que crece la cantidad de dispositivos IoT, es imperativo que TI comprenda los posibles problemas de seguridad y se asegure de que esos sistemas puedan protegerse. Esto incluye el cifrado de datos y el empleo de métodos de control de acceso y posiblemente túneles VPN.

Además, los diferentes requisitos de los dispositivos para la potencia de procesamiento, la electricidad y la conectividad de la red pueden tener un impacto en la confiabilidad de un dispositivo perimetral. Esto hace que la administración de redundancia y conmutación por error sea crucial para los dispositivos que procesan datos en el borde para garantizar que los datos se entreguen y procesen correctamente cuando un solo nodo deja de funcionar.

Edge computing y 5G

En todo el mundo, los operadores están implementando tecnologías inalámbricas 5G, que prometen los beneficios de un alto ancho de banda y una baja latencia para las aplicaciones, lo que permite a las empresas pasar de una manguera de jardín a una manguera contra incendios con su ancho de banda de datos. En lugar de simplemente ofrecer velocidades más rápidas y decirles a las empresas que continúen procesando datos en la nube, muchos operadores están trabajando en estrategias de computación de punta en sus implementaciones 5G para ofrecer un procesamiento más rápido en tiempo real, especialmente para dispositivos móviles, automóviles conectados y autoservicio. conducir autos

Los operadores inalámbricos han comenzado a implementar servicios perimetrales con licencia para una opción aún menos práctica que el hardware administrado. La idea aquí es tener nodos de borde en vivo virtualmente en, digamos, una estación base de Verizon cerca del despliegue de borde, utilizando la función de corte de red de 5G para crear algo de espectro para conectividad instantánea, sin necesidad de instalación. 5G Edge de Verizon, Multi-Access Edge de AT&T y la asociación de T-Mobile con Lumen representan este tipo de opción.

La hoja de ruta estratégica de Gartner para 2021 para la computación perimetral destaca el interés continuo de la industria en 5G para la computación perimetral, y dice que la periferia se ha convertido en parte integral de muchas implementaciones de 5G. Las asociaciones entre los hiperescaladores de la nube como Amazon y Microsoft y los principales ISP inalámbricos serán clave para lograr una aceptación generalizada de este tipo de borde móvil.

Está claro que, si bien el objetivo inicial de la computación perimetral era reducir los costos de ancho de banda para los dispositivos IoT en largas distancias, el crecimiento de las aplicaciones en tiempo real que requieren capacidades de almacenamiento y procesamiento local seguirá impulsando la tecnología en los próximos años. .

Ahora vea "Cómo determinar si Wi-Fi 6 es adecuado para usted"

Únase a las comunidades de Network World en Facebook y LinkedIn para comentar sobre los temas que más le preocupan.